L’essentiel à retenir : la blockchain est un registre numérique décentralisé et immuable garantissant l’intégrité des données sans intermédiaire bancaire. Cette architecture mathématique automatise la confiance, offrant une sécurité et une transparence totales pour les actifs. Depuis 2008, ce système rend la falsification pratiquement impossible, car modifier un seul bloc exigerait de recalculer toute la chaîne avec l’accord de la majorité du réseau.

Subissez-vous l’opacité des intermédiaires bancaires et la crainte d’une falsification de vos données numériques ? Cet article détaille le fonctionnement blockchain, un registre distribué et immuable qui remplace la validation humaine par la rigueur mathématique du code informatique. Vous découvrirez comment cette architecture de blocs sécurisés par cryptographie garantit une transparence totale et une autonomie financière sans précédent pour vos actifs.

- Fonctionnement de la blockchain : le concept du grand livre numérique

- Structure technique des blocs et sécurité par le hachage

- Mécanismes de consensus : comment le réseau valide les données

- Pourquoi la blockchain est-elle considérée comme inviolable ?

- Comment la blockchain garantit-elle la confiance sans banque ?

- Smart contracts : l’intelligence logicielle au service des actifs

- Quelle est la différence entre blockchain publique et privée ?

- Impact réel pour un investisseur et applications en 2026

Fonctionnement de la blockchain : le concept du grand livre numérique

Après avoir survolé l’univers des cryptos, il est temps de soulever le capot pour comprendre l’infrastructure.

Définition d’un registre partagé et distribué

La blockchain ressemble à un grand livre comptable numérique. Ce document consigne chaque transaction de manière chronologique. Une fois inscrite, l’information devient définitive pour l’ensemble des participants.

Chaque membre du réseau détient une copie identique du registre. Toute nouvelle modification se répercute instantanément sur chaque exemplaire en temps réel. Cette synchronisation constante assure une cohérence parfaite entre tous les acteurs.

Ici, la confiance ne dépend plus d’un tiers centralisé. Le code informatique remplace l’arbitrage humain.

Rôle des nœuds dans la maintenance du réseau

Les nœuds agissent comme des ordinateurs gardiens du protocole. Ces machines stockent l’historique intégral des échanges mondiaux. Elles vérifient scrupuleusement la validité des données entrantes selon des règles mathématiques strictes.

Ces appareils fonctionnent de manière totalement indépendante. Aucune unité ne dirige les autres membres. Le réseau demeure opérationnel même si une part importante des ordinateurs se déconnecte brutalement.

Cette architecture repose sur une décentralisation massive. En théorie, chaque utilisateur dispose de la liberté de devenir un nœud.

Différence avec une base de données classique

Le stockage bancaire traditionnel centralise les informations sur des serveurs privés. Si cette infrastructure subit une panne ou un piratage, les données s’exposent à un péril immédiat. La vulnérabilité est réelle.

Modifier le passé s’avère impossible dans une blockchain. Un administrateur classique peut supprimer une ligne de données. Sur ce registre, une telle action requiert l’accord de la majorité des participants du réseau.

Il est utile d’ apprendre à lire un graphique boursier pour lier cette technique à l’analyse concrète des actifs.

Transparence et accessibilité des transactions

La visibilité est totale et publique. N’importe quel internaute peut scruter les mouvements d’actifs via un explorateur de blocs. Cette clarté radicale rend les fraudes massives et les doubles dépenses techniquement détectables par tous.

Cette transparence s’accompagne d’un pseudonymat protecteur. On identifie des adresses de portefeuilles numériques plutôt que des identités civiles. C’est un compromis précis entre respect de la vie privée et vérifiabilité des flux.

La blockchain constitue un livre ouvert. Chaque donnée reste traçable pour l’éternité.

Structure technique des blocs et sécurité par le hachage

Mais comment ces données sont-elles physiquement organisées pour devenir invulnérables ? Tout repose sur une architecture de blocs soudés par les maths.

Composition interne d’un bloc de données

Un bloc regroupe des transactions récentes validées. Il intègre un en-tête contenant des métadonnées essentielles. On y trouve également l’heure exacte de sa création par les nœuds.

Chaque unité de stockage contient les éléments suivants :

- L’index du bloc

- Le Timestamp (horodatage)

- La liste des transactions validées

- Le Hash du bloc précédent

Chaque bloc est comme une page scellée. On ne peut plus y toucher.

Fonctionnement du hash cryptographique

Le hash agit comme une empreinte digitale numérique. C’est une suite de caractères unique générée par un algorithme. Une donnée d’entrée identique produira toujours le même résultat de sortie précis.

Le système fait preuve d’une sensibilité extrême. Changez une seule virgule dans une transaction et le hash devient totalement différent. Cette propriété permet de détecter instantanément la moindre tentative de triche.

Le hachage est le ciment mathématique qui rend la falsification d’un seul octet de donnée pratiquement impossible et immédiatement visible par tous.

Mécanisme de liaison entre les blocs successifs

Le chaînage repose sur une dépendance stricte. Le bloc numéro deux contient le hash du bloc numéro un. Le bloc trois contient celui du deux. C’est une suite logique immuable.

Toute modification du passé brise cette solidarité mathématique. Les hashs ne correspondent plus entre eux. Le réseau rejette alors immédiatement la version frauduleuse des données présentée par un utilisateur malveillant.

La sécurité du registre augmente avec la longueur de la chaîne. Cette continuité garantit l’intégrité totale.

Analogie visuelle du chaînage physique

Nous pouvons comparer ce système à un convoi ferroviaire. Chaque wagon est soudé au précédent par une pièce unique. Pour changer le contenu du premier wagon, il faudrait briser toutes les soudures.

Une autre image est celle d’une pile de documents notariés. Chaque page porte le sceau de la page précédente. C’est un procédé visuel et particulièrement parlant pour comprendre l’inviolabilité.

La robustesse de cette architecture est exemplaire. Ce système rend la fraude trop complexe pour être rentable.

Mécanismes de consensus : comment le réseau valide les données

Pour que ce registre avance, tout le monde doit se mettre d’accord. C’est là qu’interviennent les protocoles de consensus, véritables arbitres numériques.

Preuve de Travail et minage informatique

Le Proof of Work repose sur une compétition technique. Des mineurs utilisent leur puissance de calcul pour résoudre un puzzle cryptographique complexe. Le premier qui trouve la solution valide le bloc.

Cette électricité consommée sert de barrière de sécurité physique. Attaquer le réseau coûterait plus cher en énergie que le gain potentiel d’une fraude. C’est une protection garantie par l’économie et la physique.

Il est désormais très simple d’ acheter du bitcoin en france pour observer concrètement l’usage de ce mécanisme de sécurisation historique.

Preuve d’Enjeu et immobilisation d’actifs

Le Proof of Stake propose une approche différente. Ici, plus besoin de machines puissantes. On immobilise des jetons pour devenir validateur. Cette méthode s’avère beaucoup plus écologique et rapide que le minage.

Le réseau choisit un validateur au hasard parmi les participants. En cas de tentative de triche, le coupable perd ses jetons mis en gage. La punition est purement financière et dissuasive.

La preuve d’enjeu transforme le capital en bouclier, remplaçant la force brute des processeurs par la responsabilité financière des détenteurs.

Accord collectif sans autorité centrale

Le système fonctionne par un vote majoritaire constant. Les nœuds comparent leurs versions du registre numérique. Si 51% des participants valident un bloc, il est définitivement ajouté. La majorité l’emporte toujours.

Les règles sont gravées directement dans le code source. Personne ne peut les changer de manière arbitraire. C’est une forme de démocratie purement mathématique qui s’exécute de façon totalement automatisée.

Le système s’auto-gère sans intervention humaine extérieure. Aucun chef ne dirige les opérations de validation.

Protection contre les attaques de type 51%

Tricher demande de posséder plus de la moitié de la puissance mondiale. Sur un réseau comme Bitcoin, c’est physiquement impossible aujourd’hui. Le coût financier pour y parvenir serait astronomique et prohibitif.

Même une attaque réussie resterait éphémère. Les autres nœuds détecteraient l’anomalie et bifurqueraient vers une version saine. Le réseau est nativement conçu pour survivre à de telles tentatives de corruption.

La sécurité est un coût. Plus le réseau grandit, plus il est sûr.

Pourquoi la blockchain est-elle considérée comme inviolable ?

On entend souvent que ce système est impossible à pirater. Voyons pourquoi cette affirmation repose sur des piliers techniques quasi-indestructibles.

Effet domino d’une modification de donnée

Toute modification altère le hash unique du bloc. Cette signature numérique change instantanément si un seul bit est modifié. Le bloc suivant devient alors invalide car il référence l’ancienne empreinte.

Pour réussir une fraude, vous devriez recalculer chaque bloc suivant. Cette tâche nécessite une puissance supérieure à celle du réseau mondial. Face à des millions d’ordinateurs, la victoire individuelle est mathématiquement impossible. Personne ne peut gagner seul.

Le passé est figé. Chaque seconde renforce l’immuabilité.

Distribution mondiale des copies du registre

La sécurité repose sur l’absence totale de point central. Il n’existe aucun serveur maître qu’un pirate pourrait cibler pour paralyser le système. Le registre est répliqué en des milliers d’exemplaires identiques sur tous les continents.

Détruire un serveur spécifique s’avère totalement inutile. Les autres nœuds du réseau continuent de diffuser la vérité historique sans interruption. Il faudrait techniquement éteindre internet à l’échelle mondiale pour stopper définitivement une blockchain publique.

La redondance massive garantit la survie. Plus les copies sont nombreuses, plus le réseau est robuste.

Immuabilité et irréversibilité des transactions

L’immuabilité définit la nature même de cette technologie. Une fois qu’une transaction reçoit ses confirmations, elle ne peut être ni annulée ni remboursée. Aucun bouton « annuler » n’existe, contrairement aux systèmes bancaires classiques.

| Caractéristique | Base de données classique | Blockchain |

|---|---|---|

| Modification des données | Possible par l’administrateur | Impossible après validation |

| Autorité de contrôle | Centrale (DBA) | Décentralisée (Consensus) |

| Transparence | Limitée aux autorisés | Totale et publique |

| Risque de piratage | Élevé (point unique) | Quasi nul (distribué) |

La confiance est purement mathématique. Nous ne croyons pas une institution, nous croyons au code.

Limites et sécurité informatique globale

Il faut toutefois nuancer ce tableau idéal. Si le protocole blockchain est sûr, votre propre ordinateur reste vulnérable. Perdre votre clé privée signifie perdre vos fonds définitivement. Le réseau ne peut pas corriger votre négligence.

Les failles humaines constituent la menace réelle. Le phishing et les arnaques diverses ciblent l’utilisateur plutôt que l’infrastructure. Le système est solide, mais l’humain demeure le maillon faible de la chaîne de sécurité.

La prudence reste de mise. Utilisez des portefeuilles matériels pour protéger vos actifs numériques avec efficacité.

Comment la blockchain garantit-elle la confiance sans banque ?

Au-delà de la technique, c’est une révolution sociale. On passe d’un monde de tiers de confiance à un monde de vérification directe.

Élimination du tiers de confiance traditionnel

Analysons le rôle des banques. Elles servent de témoins payants pour nos échanges. Elles prennent une commission et imposent leurs horaires. La blockchain supprime ce besoin de validation humaine.

Expliquons le changement de paradigme. La confiance est désormais distribuée. On ne fait pas confiance à une marque, mais à la transparence du registre. Les frais de réseau remplacent les frais bancaires souvent opaques.

Consultez notre guide pour savoir quelle crypto choisir. Cela aide l’investisseur à identifier des actifs fonctionnant sans intermédiaires.

Vérification directe entre pairs

Le Peer-to-Peer (P2P) permet un transfert direct de A vers B. C’est comme donner un billet de la main à la main, mais sur internet. Aucun serveur central ne bloque l’envoi.

- Pas de gel de compte arbitraire

- Fonctionnement 24h/24 et 7j/7

- Accessibilité mondiale sans frontières

- Propriété réelle des actifs numériques

Vous êtes votre propre banque. C’est une liberté totale mais une grande responsabilité.

Gouvernance par le code informatique

Parlons de l’impartialité. Le logiciel ne fait pas de favoritisme. Il traite une transaction de 1 euro comme une de 1 million. Les règles s’appliquent de la même façon pour tous.

L’automatisation est la clé. Les conditions de validité sont programmées à l’avance. Si les critères sont remplis, l’échange a lieu. Il n’y a pas de place pour l’interprétation ou l’erreur humaine.

Le code est la loi. C’est le principe fondamental de la décentralisation.

Réduction des délais de règlement

Comparons les vitesses. Un virement international prend souvent plusieurs jours ouvrables. Une transaction blockchain est réglée en quelques minutes, voire secondes. Le temps n’est plus un obstacle financier.

Soulignons l’efficacité. Le réseau ne dort jamais. Les règlements se font le dimanche ou en pleine nuit sans surcoût. C’est une fluidité indispensable pour l’économie moderne et numérique.

L’aspect instantané transforme les échanges. Le monde de la finance devient enfin synchrone.

Smart contracts : l’intelligence logicielle au service des actifs

La blockchain ne se contente pas de déplacer de l’argent. Elle peut aussi exécuter des contrats complexes de manière autonome.

Définition et exécution automatique du code

Un smart contract est un programme stocké sur la blockchain. Il s’exécute automatiquement quand des conditions précises sont remplies. Plus besoin d’avocat pour vérifier l’accord.

Le fonctionnement repose sur le modèle « si/alors ». Si le colis arrive, alors le paiement est libéré. Si l’avion a du retard, alors l’assurance rembourse le passager. Tout est écrit dans le code immuable.

C’est une automatisation de la confiance. Le résultat est mathématiquement garanti.

Cas d’usage dans la finance décentralisée

La DeFi permet de prêter ou d’emprunter des cryptos sans passer par une banque. Le contrat gère les intérêts et les garanties tout seul. C’est un système ouvert.

Il est désormais possible de débuter en trading avec un petit budget grâce à ces protocoles. La DeFi démocratise l’accès aux outils financiers complexes autrefois réservés aux institutions.

Les smart contracts créent de nouveaux services financiers chaque jour.

Suppression des litiges par la programmation

Comme le code est public, tout le monde connaît l’issue du contrat. Il n’y a pas de place pour la mauvaise foi ou les interprétations juridiques douteuses. La prévisibilité devient la norme.

Moins de médiateurs signifie moins de frais de justice. C’est une simplification majeure pour les échanges commerciaux internationaux ou les micro-transactions du quotidien. Les coûts opérationnels chutent drastiquement.

Le contrat fait exactement ce pour quoi il a été programmé.

Risques liés aux failles de sécurité logicielles

Si le code contient une erreur, un hacker peut l’exploiter pour vider les fonds. Le contrat ne peut pas être « corrigé » facilement une fois déployé. L’immuabilité devient alors un double tranchant.

Il est donc crucial de vérifier que le code a été relu par des experts. La sécurité dépend entièrement de la qualité de la programmation initiale du contrat. L’audit externe est une étape indispensable.

La perfection du code est vitale. Une petite erreur peut coûter des millions.

Quelle est la différence entre blockchain publique et privée ?

Toutes les blockchains ne se ressemblent pas. Selon les besoins de confidentialité ou de vitesse, on choisira des structures très différentes.

Caractéristiques des réseaux ouverts à tous

Le modèle permissionless définit l’accès libre. Bitcoin illustre parfaitement ce concept. N’importe qui peut lire les données ou envoyer une transaction sans solliciter d’autorisation préalable.

La décentralisation y est maximale. Ces réseaux s’avèrent très sûrs grâce à leurs millions d’utilisateurs. Personne ne peut en prendre le contrôle technique. C’est le modèle le plus pur.

L’ouverture totale caractérise ces infrastructures numériques. Ces réseaux appartiennent à tout le monde et à personne simultanément.

Usage des blockchains privées en entreprise

Le modèle permissioned restreint l’usage. Une seule entité contrôle qui rejoint le réseau. C’est utile pour les entreprises souhaitant protéger leurs données confidentielles via cette technologie.

Le gain de performance justifie ce choix. Comme il y a peu de participants, les transactions sont validées presque instantanément. C’est idéal pour la logistique interne ou la gestion de stocks.

C’est un outil de gestion. On perd en décentralisation ce qu’on gagne en contrôle.

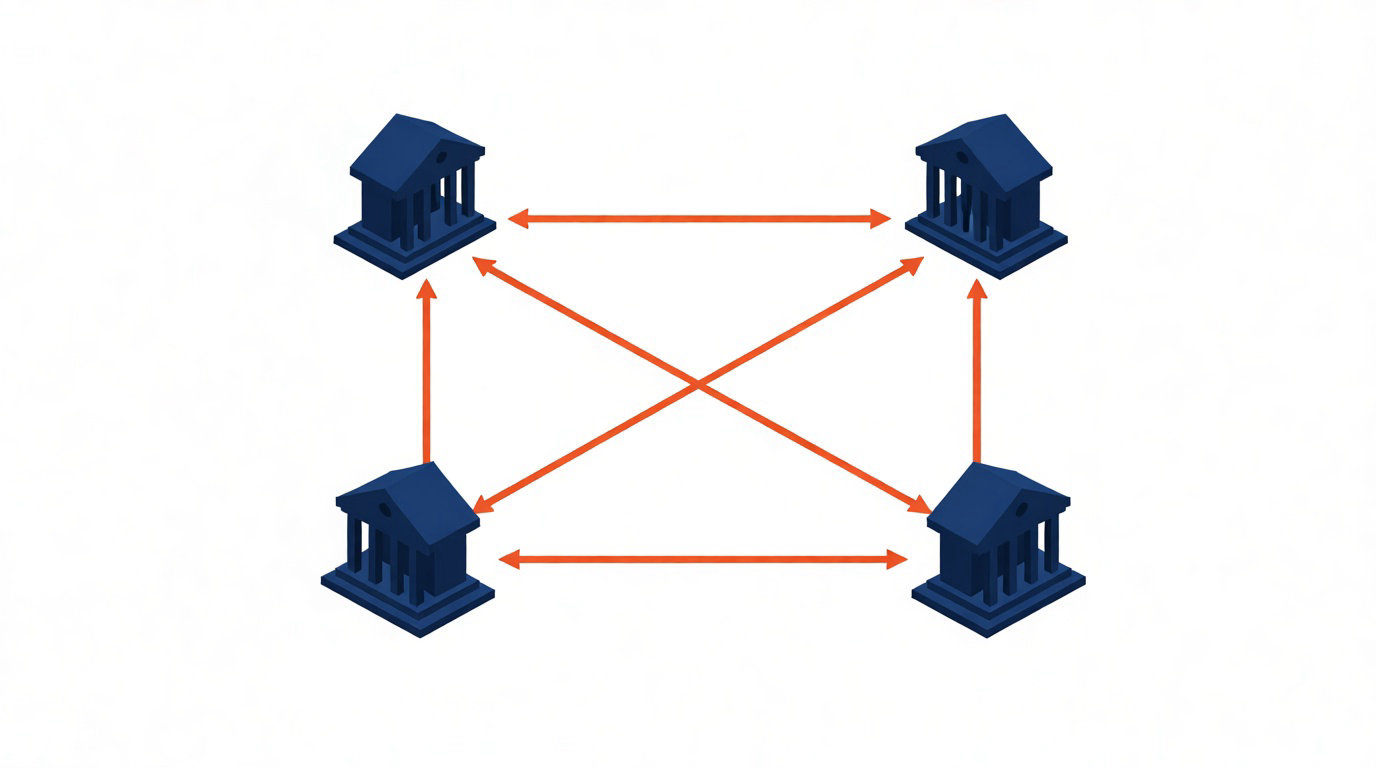

Modèle hybride des blockchains de consortium

Le consortium regroupe plusieurs organisations. Elles s’allient pour gérer un registre commun. C’est fréquent dans le secteur bancaire ou le transport maritime pour partager des informations critiques.

Cette structure cherche l’équilibre. Elle est plus décentralisée qu’une blockchain privée, mais moins qu’une publique. Chaque membre possède un droit de regard et valide les données du groupe.

Le consortium est la voie du milieu, offrant la sécurité d’un groupe d’experts sans les contraintes de transparence totale des réseaux ouverts.

Critères de choix selon les besoins métiers

Il faut comparer les priorités réelles. Si vous cherchez la résistance à la censure, choisissez le public. Si vous devez traiter des milliers de factures par seconde, préférez le privé.

Cela doit orienter l’investisseur. La valeur d’un jeton dépend souvent du type de réseau utilisé. Comprendre cette structure est essentiel pour évaluer le potentiel à long terme d’un projet.

La pertinence guide le choix final. Le bon outil dépend toujours du problème à résoudre.

Impact réel pour un investisseur et applications en 2026

Pour finir, projetons-nous dans le futur proche. Comment cette technologie transforme-t-elle concrètement notre façon d’investir et de consommer ?

Traçabilité dans la logistique et l’alimentaire

La transparence alimentaire devient une norme accessible. En scannant un QR code, vous voyez tout le parcours de votre viande. De la ferme à l’assiette, chaque étape est inscrite sur la blockchain.

Cette technologie garantit l’intégrité des données pour l’industrie :

- Preuve d’origine géographique

- Respect de la chaîne du froid

- Certification bio infalsifiable

- Lutte contre la contrefaçon de luxe

La confiance revient dans la consommation. Le consommateur reprend enfin le pouvoir d’information.

Tokenisation des actifs immobiliers

La division numérique change la donne. On peut désormais découper un immeuble en milliers de parts numériques. Cela permet d’investir dans la pierre avec seulement quelques dizaines d’euros en poche.

Revendre sa part de bureau devient aussi simple que vendre une action. Plus besoin de passer des mois chez le notaire pour une petite transaction immobilière. Tout est fluide.

Il est possible d’ investir 1000 euros pour profiter de ces nouvelles opportunités de rendement liquide.

Gestion de l’identité numérique sécurisée

Vous possédez vos documents d’identité sur votre téléphone. Vous ne partagez que le strict nécessaire, comme votre âge, sans donner votre nom complet ou adresse. Le contrôle des données est total.

Les banques et plateformes vérifient votre profil en un clic grâce à votre identité blockchain. C’est un gain de temps énorme pour tous les services administratifs en ligne.

L’utilisateur redevient le seul maître de ses informations personnelles grâce à cette souveraineté numérique retrouvée.

Vers une infrastructure écologique et durable

Les nouvelles blockchains consomment 99% d’énergie en moins. L’industrie s’adapte aux enjeux climatiques pour devenir une infrastructure durable et responsable pour le futur. La transition verte est en marche.

Les solutions de « couche 2 » permettent de traiter des millions de transactions sans saturer le réseau. La technologie est enfin prête pour un usage de masse quotidien. La scalabilité n’est plus un frein.

L’innovation ne s’arrête jamais. La blockchain de demain sera rapide et propre.

Maîtriser le fonctionnement blockchain garantit désormais votre souveraineté numérique grâce à un registre immuable, décentralisé et transparent. Adoptez dès aujourd’hui ces outils pour sécuriser vos actifs sans intermédiaire et anticiper la révolution des échanges de 2026. Le code devient votre unique tiers de confiance pour un futur financier audacieux.

FAQ

Qu’est-ce que la blockchain et comment peut-on la définir simplement ?

La blockchain est une technologie de stockage et de transmission d’informations qui fonctionne comme un grand livre numérique partagé. Contrairement à un fichier classique, ce registre est immuable et distribué entre tous ses utilisateurs, ce qui signifie qu’aucune autorité centrale, comme une banque, ne le contrôle. Chaque transaction y est inscrite de manière chronologique et définitive.

Pour mieux visualiser le concept, imaginez un document comptable où chaque page est scellée et copiée instantanément sur des milliers d’ordinateurs à travers le monde. Cette structure garantit une transparence totale et une sécurité renforcée, car pour modifier une information, il faudrait corrompre la majorité des copies simultanément, ce qui est techniquement impossible.

Comment fonctionne concrètement l’ajout d’une nouvelle information dans la chaîne ?

Le processus repose sur le regroupement des transactions dans des structures appelées blocs. Chaque bloc contient un ensemble de données validées, un horodatage précis et, surtout, l’empreinte numérique (le hash) du bloc précédent. C’est ce lien mathématique qui crée une chaîne ininterrompue et rend le système inviolable : si une donnée est modifiée dans le passé, le lien se brise immédiatement.

Avant d’être intégré à la chaîne, chaque bloc doit être validé par les nœuds du réseau via un mécanisme de consensus. Qu’il s’agisse de la Preuve de Travail (minage) ou de la Preuve d’Enjeu (immobilisation d’actifs), ce protocole permet à des participants qui ne se connaissent pas de s’accorder sur la validité des échanges sans passer par un intermédiaire de confiance.

Quelle est la différence entre une blockchain publique et une blockchain privée ?

Une blockchain publique, comme celle du Bitcoin, est dite « permissionless » : elle est ouverte à tous, totalement décentralisée et n’importe qui peut consulter les transactions ou participer au réseau. C’est le modèle le plus pur en termes de transparence et de résistance à la censure, car il appartient à l’ensemble de ses utilisateurs sans distinction.

À l’inverse, une blockchain privée est un réseau « permissionné » dont l’accès est restreint et contrôlé par une entité spécifique, souvent une entreprise. Si elle perd en décentralisation, elle gagne en rapidité et en confidentialité, ce qui la rend idéale pour des usages professionnels comme la gestion logistique interne ou le partage de données sécurisées entre partenaires choisis.

Qu’appelle-t-on un « smart contract » et à quoi cela sert-il ?

Un smart contract, ou contrat intelligent, est un programme informatique autonome stocké sur la blockchain. Il exécute automatiquement des instructions dès que des conditions prédéfinies sont remplies. Par exemple, il peut déclencher le remboursement d’une assurance dès qu’un retard de vol est enregistré officiellement, sans aucune intervention humaine ni délai administratif.

Ces contrats numériques permettent de supprimer les litiges et de réduire les coûts en remplaçant les intermédiaires traditionnels par du code informatique. Ils sont le pilier de la finance décentralisée (DeFi) et permettent d’automatiser des accords complexes avec une garantie mathématique de résultat, tout en restant gravés de façon immuable dans le registre partagé.

Pourquoi dit-on que la blockchain est une technologie sécurisée et infalsifiable ?

La sécurité de la blockchain repose sur la combinaison de la cryptographie et de la décentralisation. Chaque bloc étant lié au précédent par un hash cryptographique unique, toute tentative de modification d’une transaction ancienne entraînerait une réaction en chaîne rendant caduque l’intégralité des blocs suivants. Pour réussir une fraude, un attaquant devrait posséder plus de 51 % de la puissance du réseau, ce qui est financièrement et matériellement hors de portée.

De plus, l’absence de serveur central élimine le risque de piratage classique. Puisque le registre existe en des milliers d’exemplaires identiques partout dans le monde, la destruction ou la compromission d’un nœud n’affecte en rien l’intégrité globale du système. C’est cette redondance massive qui assure la pérennité et l’inviolabilité des données.