L’essentiel à retenir : la sécurité absolue repose sur l’auto-conservation hors ligne via des portefeuilles froids et des clés privées stockées sur métal. Cette stratégie élimine les risques de piratage des plateformes et de perte physique. Un fait marquant : les quatre premières lettres de chaque mot BIP39 suffisent à restaurer vos fonds, rendant le gravage sur acier inoxydable ou titane infaillible.

Craignez-vous de voir vos économies s’évaporer suite au piratage d’une plateforme ou à une erreur technique ? Pour protéger votre capital, il devient impératif de savoir comment sécuriser cryptomonnaies et actifs numériques via des solutions d’auto-conservation robustes. Ce guide détaille l’usage des portefeuilles froids, la gestion rigoureuse des clés privées et les dispositifs multi-signatures afin de transformer votre portefeuille en un véritable coffre-fort inattaquable.

- Choisir le bon support pour sécuriser ses cryptomonnaies

- Verrouiller l’accès technique à vos comptes numériques

- Solutions de pointe pour une protection de niveau institutionnel

- Anticiper les menaces physiques et les biais comportementaux

Choisir le bon support pour sécuriser ses cryptomonnaies

Après avoir compris l’importance de l’auto-conservation, il faut maintenant regarder concrètement les outils à votre disposition pour protéger votre capital.

Arbitrer entre portefeuilles chauds et stockage à froid

Les hot wallets offrent une réactivité immédiate via des applications mobiles connectées. À l’opposé, les cold wallets garantissent une sûreté supérieure en restant strictement hors ligne. La connectivité permanente définit ici la vulnérabilité.

Le trading quotidien nécessite la flexibilité du stockage chaud. Pour une épargne de long terme, le froid s’impose naturellement comme refuge.

Le choix final dépend de votre profil d’investisseur. Mixer ces deux solutions permet souvent de concilier sécurité et agilité opérationnelle au quotidien.

Le stockage à froid reste la seule barrière infranchissable contre les pirates informatiques qui rôdent sur le réseau.

Pourquoi laisser ses actifs sur un exchange est un risque

L’usage d’une plateforme repose sur la garde déléguée. Sans la possession de vos clés privées, vous n’êtes pas techniquement propriétaire de vos jetons. C’est une nuance fondamentale à saisir pour tout investisseur.

Les faillites de Mt Gox ou FTX servent de rappels historiques. Ces événements prouvent que même les acteurs dominants peuvent soudainement s’écrouler.

Il existe aussi un risque réel de gel des avoirs. Une plateforme crypto peut bloquer vos fonds sans aucun préavis.

Gérer ses clés privées et sa phrase de récupération

Détenir ses actifs implique une responsabilité individuelle totale. Vous devenez votre propre banque. Cette liberté nouvelle exige donc une rigueur absolue dans vos méthodes de conservation.

La phrase de récupération constitue votre ultime filet de sécurité. Composée de mots spécifiques, elle permet de restaurer l’accès à vos fonds n’importe où. Sa perte est irrémédiable.

Privilégiez un format de 12 ou 24 mots. Ne stockez jamais cette suite au format numérique.

- Ne jamais partager sa seed phrase.

- L’écrire physiquement sur un support durable.

- La tester avant d’envoyer de gros montants.

Verrouiller l’accès technique à vos comptes numériques

Une fois le support choisi, la sécurité passe par une défense technique impénétrable sur vos accès quotidiens.

Adopter la double authentification et des mots de passe uniques

Privilégiez les applications comme Google Authenticator ou des clés physiques. Évitez les SMS, trop vulnérables au SIM swapping. C’est une règle de base pour sécuriser cryptomonnaies efficacement.

Construisez des mots de passe complexes. Chaque service doit avoir sa propre clé d’entrée. Un gestionnaire de mots de passe peut vous aider grandement dans cette tâche.

Changez vos codes régulièrement. La rotation des accès limite les dégâts en cas de fuite de données massive sur une plateforme d’échange.

Détecter les tentatives de phishing et les sites frauduleux

Analysez les signes de fraude dans les emails. Vérifiez l’expéditeur et les fautes d’orthographe. Les URL suspectes cachent souvent des pièges redoutables pour vos fonds.

Utilisez des extensions de navigateur spécialisées. Elles bloquent les domaines malveillants connus. C’est une première ligne de défense logicielle très efficace au quotidien.

Ne cliquez jamais sur un lien sponsorisé en recherche. Allez directement sur le site officiel via vos favoris enregistrés au préalable.

| Type de menace | Vecteur courant | Signe d’alerte | Action préventive |

|---|---|---|---|

| Phishing | Email ou DM | Urgence / Fautes | Vérifier l’URL |

| Fausse app | Stores mobiles | Peu d’avis | Lien site officiel |

| SIM Swapping | Réseau mobile | Perte de signal | 2FA via application |

| Malware | Téléchargement | Ralentissement | Antivirus à jour |

Maintenir ses logiciels et firmwares à jour

Appliquez les correctifs de sécurité sans attendre. Les failles logicielles sont les portes d’entrée préférées des hackers. Une application obsolète est un risque majeur pour votre portefeuille. Soyez toujours à jour.

Mettez à jour les micrologiciels de vos hardwares wallets. Ces updates renforcent le chiffrement interne de l’appareil et corrigent les vulnérabilités découvertes par les constructeurs.

Vérifiez toujours les sources. Téléchargez uniquement sur les sites officiels pour éviter tout logiciel corrompu.

Solutions de pointe pour une protection de niveau institutionnel

Pour ceux qui gèrent des montants importants, les méthodes classiques ne suffisent plus et demandent une architecture plus robuste.

Utiliser le multi-signature et la technologie MPC

Le multi-signature impose plusieurs approbateurs pour valider un mouvement de fonds. Cette structure empêche tout vol si une seule clé est compromise. C’est un rempart contre les défaillances individuelles.

La technologie MPC fragmente la clé privée en plusieurs morceaux distincts. Aucun point de défaillance unique n’existe avec ce procédé moderne. Les fragments collaborent sans jamais reconstituer la clé complète.

Ces solutions étaient réservées aux banques. Elles sont désormais accessibles aux investisseurs particuliers avertis souhaitant comprendre le fonctionnement de la blockchain en profondeur.

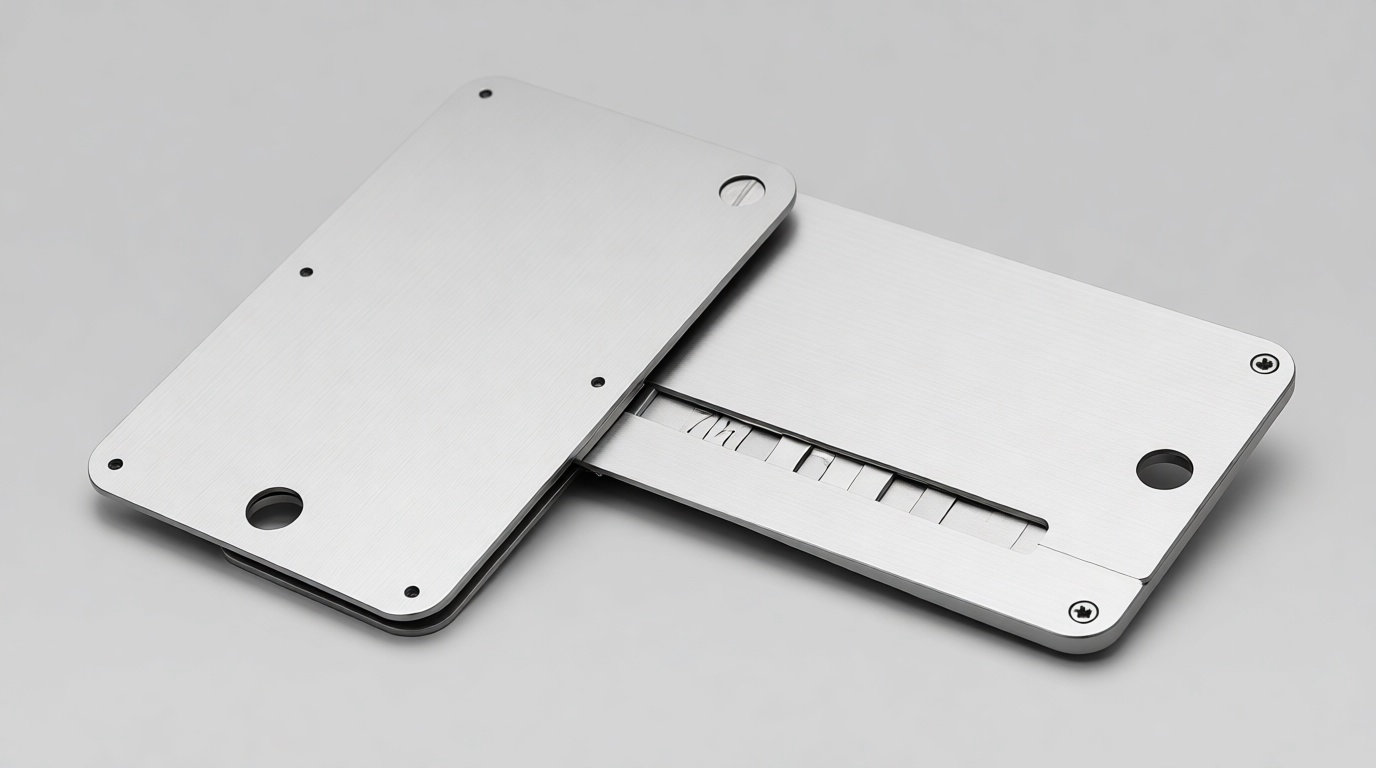

Sécuriser physiquement sa seed phrase sur métal

L’acier inoxydable offre une résistance supérieure face au temps. Le papier brûle ou s’efface avec l’humidité. Le métal résiste au feu et aux inondations les plus graves sans altération.

Choisissez des lieux de stockage hors du domicile habituel. Un coffre à la banque ou un endroit caché chez un proche fiable conviennent. Diversifiez systématiquement les emplacements physiques de vos sauvegardes.

Ne mettez pas tous vos œufs dans le même panier. Séparez toujours vos plaques de récupération de vos appareils de stockage. La discrétion reste votre meilleure alliée.

Auditer et révoquer les accès aux smart contracts

Utilisez des outils comme Revoke.cash pour lister vos autorisations actives. On oublie souvent les permissions données aux protocoles DeFi. C’est une porte dérobée dangereuse pour vos actifs.

Supprimez les permissions accordées aux protocoles obsolètes ou inutilisés. Un vieux contrat peut être exploité des mois plus tard. Nettoyez régulièrement votre historique de contrats intelligents pour limiter les risques.

Soyez paranoïaque avec les nouveaux projets émergents. Ne signez jamais une transaction sans en comprendre les droits réels accordés au site.

Un portefeuille ‘propre’ est un portefeuille où chaque autorisation active est connue, justifiée et régulièrement auditée par son propriétaire.

Anticiper les menaces physiques et les biais comportementaux

La technique est une chose, mais l’humain reste souvent le maillon faible face à la pression ou à l’imprudence.

Établir un protocole d’urgence en cas d’extorsion

Concevez un plan d’action pour les menaces physiques. Votre vie vaut plus que vos jetons. Prévoyez une procédure claire pour limiter les pertes.

Utilisez des portefeuilles leurres. Gardez-y des montants limités pour satisfaire un agresseur éventuel. C’est une stratégie de défense psychologique et matérielle efficace.

Certains hardwares wallets proposent des codes PIN de contrainte. Ils affichent un compte vide en cas de saisie forcée.

Déjouer les erreurs psychologiques face à la sécurité

Identifiez le biais d’optimisme. On pense souvent que le piratage n’arrive qu’aux autres. Cette certitude réduit votre vigilance au pire moment possible. Restez humble face aux risques technologiques constants du milieu.

Comprenez l’impact de la fatigue décisionnelle. Ne manipulez jamais vos fonds importants tard le soir ou dans la précipitation. Cela évite d’oublier de sécuriser cryptomonnaies avant une transaction.

Faites des pauses. L’erreur humaine est le résultat d’un stress mal géré.

Préserver sa vie privée sur les réseaux sociaux

Limitez le partage d’informations en ligne. Ne montrez jamais vos gains ou vos achats coûteux. Vous devenez une cible prioritaire pour les malfaiteurs.

Configurez les paramètres de confidentialité. Masquez votre numéro de téléphone sur Telegram et Signal. La discrétion est votre meilleure alliée dans l’univers numérique.

Utilisez des pseudonymes. Ne liez pas votre identité réelle à vos adresses publiques de portefeuilles crypto.

- Ne jamais poster de captures d’écran

- Utiliser un VPN

- Activer le masquage de l’adresse IP sur les messageries

Associer stockage à froid, double authentification et sauvegarde sur métal constitue le rempart ultime pour sécuriser vos cryptomonnaies. Appliquez dès maintenant ces protocoles techniques et comportementaux pour transformer votre vulnérabilité en une forteresse numérique impénétrable. Votre sérénité financière de demain dépend de la rigueur de votre protection aujourd’hui.

FAQ

Est-il risqué de laisser mes cryptomonnaies sur une plateforme d’échange ?

Conserver vos actifs sur une plateforme centralisée expose vos fonds à un risque de contrepartie majeur. En déléguant la garde de vos clés privées à un tiers, vous n’êtes techniquement plus le propriétaire souverain de vos actifs ; si l’entité fait face à une faillite, comme ce fut le cas pour BlockFills en 2026 ou historiquement avec FTX, vos fonds peuvent être gelés ou intégrés à la masse de liquidation judiciaire.

Pour garantir une sécurité optimale, il est vivement conseillé de transférer vos cryptomonnaies vers un portefeuille personnel. L’utilisation d’un support dont vous contrôlez exclusivement les accès reste la seule méthode pour éviter les gels de comptes imprévus et les pertes liées à une mauvaise gestion financière de la part des intermédiaires.

Quelle est la différence entre un portefeuille « chaud » et un stockage « froid » ?

Le hot wallet est une solution logicielle connectée à Internet, offrant une grande réactivité pour le trading quotidien ou les transactions fréquentes. Bien que pratique et souvent gratuit, sa connexion permanente le rend vulnérable aux malwares et aux tentatives de phishing, car les clés privées sont générées dans un environnement en ligne.

À l’inverse, le cold wallet, tel qu’un hardware wallet (Ledger, Trezor), fonctionne hors ligne, créant une barrière physique infranchissable pour les pirates informatiques. Bien que son usage soit moins fluide pour des opérations rapides, il constitue le standard de protection pour l’épargne à long terme et les montants importants.

Comment protéger efficacement ma phrase de récupération (seed phrase) ?

Votre phrase de récupération, composée de 12 ou 24 mots, est l’ultime clé de secours pour restaurer vos fonds. Elle ne doit jamais être stockée sous un format numérique, comme une photo ou un fichier texte, car elle deviendrait immédiatement une cible pour les logiciels espions. La règle d’or est de la noter physiquement sur un support durable et de la conserver dans un lieu sécurisé et confidentiel.

Pour une protection de niveau supérieur, l’utilisation de plaques en métal est recommandée. Contrairement au papier, le métal résiste aux incendies, aux inondations et à la dégradation temporelle. Il est également judicieux de diversifier les lieux de stockage hors de votre domicile pour prévenir les risques de vol ou de sinistre localisé.

Pourquoi est-il crucial d’activer l’authentification à deux facteurs (2FA) ?

L’activation de la 2FA ajoute une couche de défense indispensable au-delà du simple mot de passe. En cas de fuite de vos identifiants, cette mesure empêche un attaquant d’accéder à vos comptes sans une validation supplémentaire. Nous recommandons de privilégier des applications de génération de codes comme Google Authenticator ou des clés physiques de sécurité.

Il est impératif d’éviter les validations par SMS, car elles sont vulnérables à la technique du « SIM swapping », où un pirate usurpe votre identité auprès de votre opérateur mobile pour intercepter vos messages. Une sécurité robuste repose sur des codes uniques, complexes et régulièrement renouvelés.

Comment se prémunir contre les arnaques au phishing et les sites frauduleux ?

La vigilance est votre meilleure alliée face au phishing. Avant toute interaction, vérifiez scrupuleusement l’URL des sites que vous visitez et fuyez les liens sponsorisés dans les moteurs de recherche, qui cachent souvent des copies malveillantes. L’usage d’extensions de navigateur spécialisées peut également aider à bloquer les domaines identifiés comme dangereux.

En complément, maintenez systématiquement à jour vos logiciels et les micrologiciels (firmwares) de vos appareils de stockage. Ces mises à jour corrigent des vulnérabilités critiques que les hackers exploitent pour s’introduire dans vos portefeuilles. Téléchargez toujours ces correctifs directement depuis les sites officiels des constructeurs.

Qu’est-ce qu’un portefeuille multi-signature et à quoi sert-il ?

Un portefeuille multi-signature (Multi-sig) requiert l’approbation de plusieurs clés privées distinctes pour valider une transaction. Ce mécanisme élimine le risque lié à un point de défaillance unique : même si une clé est compromise ou perdue, vos fonds restent sécurisés car le pirate ne peut pas réunir le quorum nécessaire pour effectuer un transfert.

Cette solution, autrefois réservée aux institutions, est désormais accessible aux particuliers souhaitant une sécurité de niveau bancaire. Elle permet également de mettre en place des protocoles d’urgence ou des successions, en confiant par exemple des clés de validation à des tiers de confiance sans leur donner le contrôle total sur les actifs.